Bitaigen 編輯團隊認為,本文系統梳理了加密雜湊的基本原理,說明了碰撞攻擊在區塊鏈等實務情境中的潛在危害,並提供了業界常用的防禦思路。透過通俗案例與技術剖析,協助讀者快速建立安全認知,後續章節更有深度值得細讀。

前言

在錯綜複雜的數位安全領域,加密雜湊是核心要素之一。它是一種數學演算法,能將任意資料映射為固定長度的字串,充當數位指紋。從早期的計算機科學到當下的加密貨幣,雜湊在保護資料完整性、確保機密性以及驗證資訊方面發揮關鍵作用。但任何系統都有潛在漏洞,雜湊碰撞便是其中一種重要風險,可能帶來嚴重後果。在深入探討雜湊碰撞的細節之前,先回顧一下加密雜湊的基本概念及其發展歷程。

加密雜湊機制

雜湊的起源

加密雜湊的產生源於對資料驗證與安全性的需求。隨著數位系統的演進,人們需要一種能快速驗證資料完整性且不洩漏原始資料的機制,雜湊函式因而應運而生。那麼,它究竟是如何運作的呢?

雜湊函式的核心是:接受輸入(亦稱「訊息」),輸出固定長度的字元序列,通常由數字與字母組成。此輸出(即雜湊值)是對應輸入的唯一標識。雜湊的魅力在於其高度敏感性——哪怕只改動一個字元,也會導致雜湊值產生顯著差異。

可靠加密雜湊的特徵

要使加密雜湊被視為安全、有效,必須具備以下關鍵特性:

- 一致性:相同的輸入始終產生相同的雜湊值,絕不例外。

- 高速性:在快節奏的數位環境中,需要能夠快速計算任意輸入的雜湊值。

- 不可逆性:已知雜湊值後,計算上無法逆推或重建原始輸入。

- 對輸入微變的敏感性:即使輸入僅有細微變化,也會得到截然不同的雜湊值。

- 抗碰撞性:尋找兩個不同輸入產生相同雜湊值的難度應極高。

實例演示

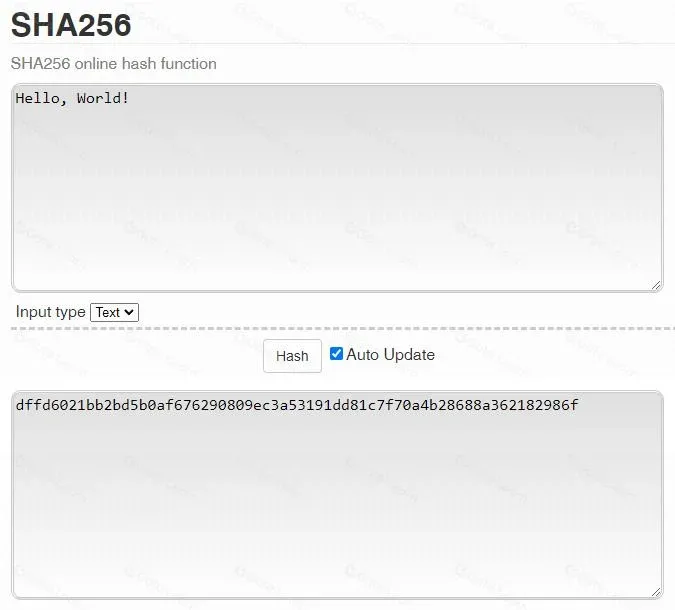

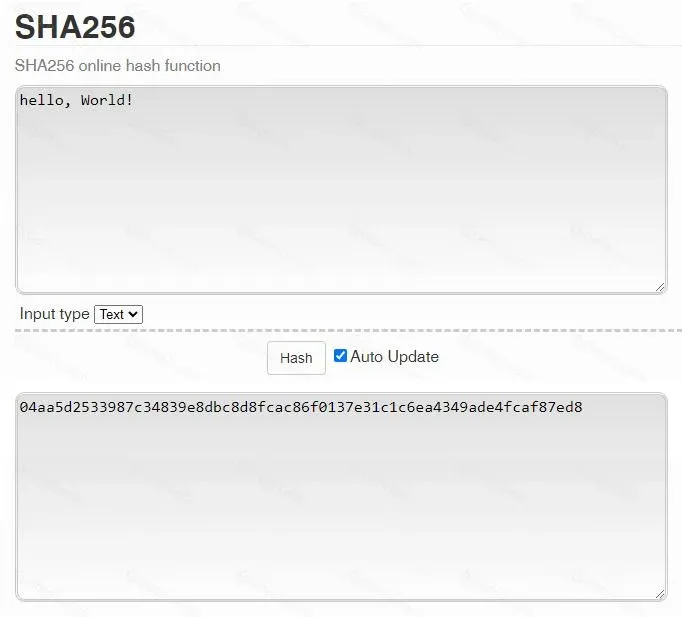

以下示例展示了 SHA-256 的工作原理——一種被廣泛採用的加密雜湊函式。對短語 “Hello, World!” 進行 SHA-256 計算後得到的雜湊值為:

```

dffd6021bb2bd5b0af676290809ec3a53191dd81c7f70a4b28688a362182986f

```

若對原句做極小的修改,將首字母改為小寫 “hello, World!” ,則得到完全不同的雜湊值:

```

04aa5d2533987c34839e8dbc8d8fcac86f0137e31c1c6ea4349ade4fcaf87ed8

```

了解加密雜湊碰撞

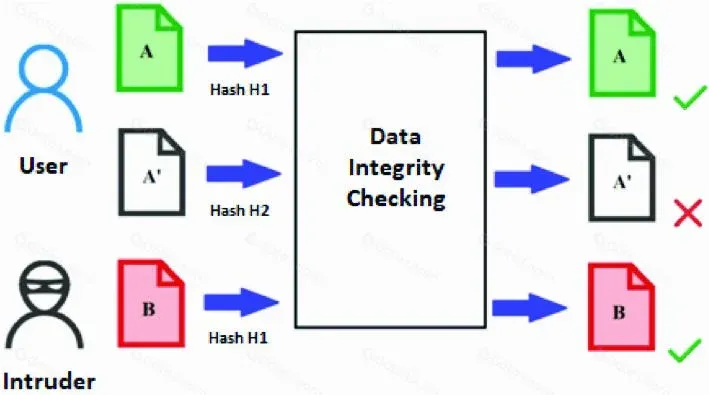

加密雜湊函式是一類數學演算法,接受任意輸入並產生固定長度的雜湊值。它們是單向函式,意味著在計算上無法從雜湊值逆推出原始輸入。此類函式主要用於驗證資料完整性。

當兩個不同的輸入產生相同的雜湊值時,就出現了加密雜湊碰撞。這在密碼學中是極其重要的事件,因為雜湊函式的設計目標是為每個不同輸入提供唯一的雜湊值。若碰撞被惡意利用,可能危及基於雜湊的系統安全。

碰撞攻擊的類型

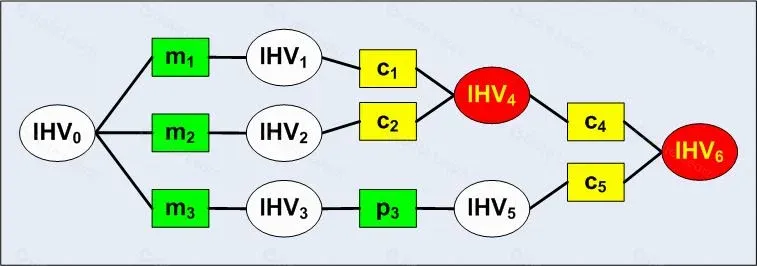

- 經典碰撞攻擊:攻擊者嘗試找到兩條不同的訊息 *m₁* 與 *m₂*,使得 `hash(m₁) = hash(m₂)`。在此類攻擊中,攻擊者只能選擇訊息的內容,無法控制產生過程。

*來源:researchgate*

- 選擇前綴碰撞攻擊:已知兩個不同前綴 *p₁*、*p₂*,攻擊者尋找兩個後綴 *m₁*、*m₂*,使得 `hash(p₁‖m₁) = hash(p₂‖m₂)`。相較於經典碰撞,這種攻擊的成功機率更高。

*來源:https://www.win.tue.nl/*

示例:Flame 惡意軟體事件

2012 年,Flame 惡意軟體利用 MD5 的漏洞,對 Microsoft 的終端伺服器授權服務發起雜湊碰撞攻擊。攻擊者生成了偽造的 Microsoft 數位憑證,使惡意軟體能冒充合法的 Microsoft 更新,進而騙取系統信任。此事件凸顯了雜湊碰撞在破壞數位信任方面的實際危害。

為何要擔心碰撞?

碰撞本身並不直接導致資料洩漏,但它為多種惡意用途提供了可能。例如,在數位簽章情境中,若攻擊者能構造出與合法文件擁有相同雜湊值的偽造文件,就可以冒充簽章方進行詐騙。

MD5 碰撞攻擊是典型案例。研究人員成功生成兩段不同的 128 位元組資料,卻擁有相同的 MD5 雜湊值。利用此漏洞,攻擊者建立了偽造的憑證頒發機構(CA),進而為任意網站簽發欺詐性 SSL 憑證。

生日悖論與碰撞機率

「生日悖論」指出,在 23 人的群體中,出現兩人生日相同的機率已超過 50%。類比到雜湊函式,隨著輸入數量的增加,出現兩個不同輸入產生相同雜湊值的機率遠高於直觀估計,這正是碰撞風險提升的數學依據。

降低碰撞風險的思路

雖然不存在絕對抗碰撞的雜湊函式,但某些演算法的抗碰撞難度遠高於其他。例如,當 MD5 與 SHA-1 被證明易受碰撞攻擊後,業界迅速轉向更安全的 SHA-256 等演算法。發現某演算法已「失效」後,通常會停止其在加密情境中的使用,並推薦採用更穩健的替代方案。

示例與參考

- MD5 碰撞:2008 年,研究者展示了針對 MD5 的選擇前綴碰撞攻擊,生成兩段不同的 128 位元組資料,雜湊值相同。該漏洞被用於建立偽造的憑證頒發機構。(https://en.wikipedia.org/wiki/Collision_attack)

- SHA-1 碰撞:近年來,研究團隊成功實現了 SHA-1 碰撞,進一步證明了對更安全雜湊演算法的迫切需求。(https://en.wikipedia.org/wiki/Collision_attack)

總體來看,儘管加密雜湊在保障資料完整性與安全性方面發揮重要作用,但它們並非十全十美。隨著技術進步,攻擊手段亦在不斷演化,這是一場永無止境的「貓捉老鼠」遊戲,安全專家必須時刻保持警覺。

現實世界的影響與高階碰撞利用技術

MD5、SHA-1 等演算法的漏洞已引起廣泛關注,這些缺陷可能動搖加密安全的基石。例如,利用 MD5 可生成兩組不同資料卻擁有相同雜湊值,導致許多系統拋棄該演算法。SHA-1 同樣面臨碰撞風險,促使業界轉向 SHA-256 等更安全的方案。

除了特定演算法的缺陷,數位領域還充斥著多種威脅與攻擊手段,了解它們對維護系統與資料完整性至關重要:

- 拒絕服務(DoS)與分散式拒絕服務(DDoS):前者來自單一來源,後者則動用大量受控主機對目標發動攻擊,導致服務無法使用。

- 中間人(MitM)攻擊:攻擊者在雙方不知情的情況下攔截並可能篡改通訊內容,導致資訊洩漏或被操控。

- 網路釣魚與魚叉式網路釣魚:前者以大範圍誘騙為主,後者則針對特定個人或組織進行精準欺騙。

攻擊者還可以利用更高階的技術來發揮雜湊碰撞的威力。例如,多重碰撞攻擊能找到多個不同輸入產生相同雜湊值;羊群攻擊則透過部分控制輸入,實現對雜湊輸出的可預測性。

示例:索尼 PlayStation 3 事件

2010 年,黑客利用 PlayStation 3 數位簽章方案中的漏洞發起攻擊。該漏洞源於 ECDSA(橢圓曲線數位簽章演算法)nonce 的不當產生——使用固定值而非隨機數,導致簽章可被推算。雖然這並非直接的雜湊碰撞案例,但它揭示了加密實作不當會使系統容易受到包括碰撞在內的多種攻擊。

加密雜湊如何驅動加密世界

是否曾好奇,比特幣交易為何安全,或以太坊智慧合約為何能自動執行?這些背後都有加密雜湊的支撐。以下簡要說明其在主流區塊鏈中的作用。

比特幣的挖礦機制

比特幣可視為一種數位彩票,礦工們競爭解決複雜的雜湊難題。首位找到符合目標雜湊的礦工取得向區塊鏈新增區塊的權利,這一過程完全依賴 SHA-256。若出現雜湊碰撞,等同於兩位礦工同時拿到同一張彩票,可能導致雙重支付等混亂局面。

以太坊的智慧合約

以太坊的智慧合約是自動執行的程式碼,其執行結果與區塊鏈的雜湊狀態緊密相連。雜湊計算出現異常或被碰撞攻擊利用,可能導致合約行為偏離預期,進而危及整個生態系統。

山寨幣的多樣化雜湊

除比特幣、以太坊外,眾多山寨幣採用了各自的雜湊演算法,如 Scrypt、X11、CryptoNight 等。不同演算法的碰撞機率各不相同,開發者與使用者在選擇鏈上專案時應了解所使用雜湊的安全屬性。

區塊鏈的鏈式結構

區塊鏈可視為一本數位日記,每一頁(區塊)都引用前一頁的雜湊值。若有人篡改任意頁面,後續所有頁面的雜湊都會失效,整條鏈立即顯示被篡改。若出現雜湊碰撞,則可能出現兩頁擁有相同雜湊的異常情形,削弱對鏈條完整性的信任。

對加密愛好者與創新者的提示

了解雜湊的細節對於投資或研發加密專案都至關重要。正如選購汽車前要了解安全配備一樣,掌握底層加密原理

💡 註冊幣安使用邀請碼 B2345 享平台手續費折扣。詳見 幣安完整教學。