Bybit tiene una seguridad de inicio de sesión en múltiples dispositivos bastante alta; la plataforma protege a los usuarios mediante Dispositivos Confiables, notificaciones de inicio de sesión en tiempo real, 2FA y otras capas de defensa. Además, permite usar simultáneamente la versión web y la app, y si se conectan más de dos dispositivos del mismo tipo, el sistema expulsará automáticamente al dispositivo más antiguo, reduciendo significativamente el riesgo general.

En este artículo analizaremos de forma sistemática la protección de seguridad de Bybit para el inicio de sesión en varios dispositivos, describiremos paso a paso la configuración de Dispositivos Confiables, alertas en tiempo real y verificación de doble factor, y ofreceremos una guía completa desde el registro de la cuenta hasta la verificación de identidad. Así, podrás usar varios terminales manteniendo la seguridad de tu cuenta; el contenido posterior mostrará, mano a mano, cómo configurar todo el proceso.

Mecanismos de seguridad esenciales (para que usar varios dispositivos sea más tranquilo)

- Gestión de Dispositivos Confiables (funcionalidad central)

Bybit ofrece una lista exclusiva de dispositivos confiables en Cuenta y Seguridad → Dispositivos Confiables. La primera vez que inicies sesión en un nuevo dispositivo, deberás completar 2FA y una verificación por correo electrónico o SMS; después, el sistema añadirá automáticamente ese dispositivo a la lista de confiables (también puedes revisarlo manualmente). La lista muestra nombre del dispositivo, IP, hora y ubicación del inicio de sesión, y el usuario puede eliminar o bloquear cualquier dispositivo desconocido con un solo clic. Se recomienda revisarla periódicamente (App → Centro de Usuario → Seguridad → Dispositivos Confiables, o directamente en la página web `trusted-device`). Si detectas un dispositivo que no reconoces, elimínalo de inmediato.

- Notificaciones de inicio de sesión y monitoreo en tiempo real

Cada vez que se produce un inicio en un nuevo dispositivo, una nueva IP o una nueva región, Bybit envía alertas instantáneas por correo, notificaciones push de la app y SMS. El backend monitoriza continuamente comportamientos anómalos (por ejemplo, inicios simultáneos desde distintas geografías, saltos bruscos de IP) y, al detectar algo sospechoso, aplica medidas de control de riesgos: congelamiento temporal, solicitud de verificaciones adicionales o cierre forzado de sesión. Las técnicas de monitoreo incluyen huellas digitales del dispositivo, análisis de comportamiento, geolocalización de IP y pruebas humano‑máquina, evitando que atacantes usen proxies o emulen varios dispositivos.

- Passkey / FIDO con biometría (amigable para múltiples dispositivos)

Bybit soporta Passkey FIDO; los usuarios pueden emplear la huella dactilar o el reconocimiento facial de su móvil o computadora para validar el acceso entre dispositivos. Los datos biométricos permanecen almacenados únicamente en el dispositivo y nunca se suben al servidor, ofreciendo mayor seguridad que el tradicional Google Authenticator y añadiendo protección contra phishing y secuestro de SIM.

- Aprobación de Transacciones Seguras (dispositivo dedicado para aprobaciones)

El usuario puede designar un “dispositivo principal” (por ejemplo, su smartphone principal) exclusivamente para aprobar retiros o transacciones de gran volumen. Aunque otros dispositivos estén conectados, no podrán completar una retirada sin la confirmación del dispositivo principal, lo que reduce notablemente el riesgo de robo cuando se usan varios dispositivos.

- 2FA + Contraseña de Fondos + Código anti‑phishing (triple capa básica)

Es obligatorio activar Google Authenticator (o Passkey) para iniciar sesión y para operaciones sensibles. La contraseña de fondos se configura por separado y solo se solicita al realizar retiros o transferencias. El código anti‑phishing (una cadena personalizada) se inserta en la página de inicio de sesión del correo electrónico, evitando que sitios de phishing imiten la entrada oficial.

Riesgos potenciales y consejos para evitarlos

- Evita iniciar sesión desde Wi‑Fi público o computadoras compartidas; de esa forma reduces la posibilidad de ataques “man‑in‑the‑middle” o filtración de información del dispositivo.

- No reutilices la misma contraseña en varios dispositivos. Aunque la plataforma expulsa al dispositivo anterior, una contraseña comprometida puede seguir permitiendo el acceso desde cualquier terminal.

- Las subcuentas (Subaccount) son útiles para gestionar distintas estrategias o dispositivos: crea subcuentas bajo la cuenta principal, asigna contraseñas y 2FA independientes, y úsalas en navegadores diferentes o en ventanas de incógnito. No crees demasiadas subcuentas para evitar confusión en la gestión.

- En casos extremos, si un atacante controla tu dispositivo o tu tarjeta SIM, la 2FA basada en SMS podría ser vulnerada; en esas situaciones, Passkey y la Aprobación de Transacciones Seguras ofrecen una defensa mucho más robusta.

- Repaso de incidentes históricos: en 2025, Bybit sufrió un ataque a su cartera fría multi‑firma, un problema a nivel de la plataforma; sin embargo, no se registraron casos masivos de filtración vinculados al inicio de sesión en múltiples dispositivos por parte de los usuarios.

Mejores prácticas para usar varios dispositivos (uso diario más seguro)

- Usa simultáneamente tu smartphone principal y la versión web en tu computadora (el soporte oficial está garantizado).

- Antes de iniciar sesión en una tablet o smartphone de repuesto, revisa la lista de Dispositivos Confiables y confirma que no haya apariciones extrañas.

- Activa todas las notificaciones de inicio de sesión y revisa la lista de dispositivos al menos una vez por semana.

- Sustituye la 2FA tradicional por Passkey (configuración en la página de Seguridad).

- Realiza operaciones de gran valor únicamente en el dispositivo principal designado.

- Si cambias de dispositivo con frecuencia o viajas al extranjero, habilita la verificación doble por correo + SMS.

Independientemente de que la IP provenga de Londres o de cualquier otra región, Bybit brinda soporte completo. Si sueles alternar entre varios dispositivos (app móvil, PC de casa, PC de la oficina), cuéntanos tu caso específico (número de dispositivos, frecuencia de viajes, volumen de activos) y te ofreceremos recomendaciones de gestión de riesgos a medida. La política de múltiples dispositivos de Bybit es conservadora (expulsa dispositivos antiguos + gestión de Trusted Devices); con un uso razonable puedes alcanzar un nivel de seguridad superior al de la mayoría de plataformas similares.

Ruta segura para comprar criptomonedas

Seleccionar un exchange de criptomonedas regulado y aplicar una configuración de seguridad estricta, operando únicamente en mercados spot controlables, es la vía más segura y estable para principiantes.

| Paso | Acción clave | Propósito y punto de seguridad |

|---|---|---|

| 1 | **Elegir plataforma** (Binance, OKX, Bybit, Bitget, etc.) | Garantizar alta liquidez, gran volumen de fondos y cumplimiento regulatorio |

| 2 | **Registro y apertura de cuenta** | Utilizar enlaces oficiales y códigos de invitación para obtener descuentos permanentes en comisiones |

| 3 | **Configuración de seguridad** | Activar 2FA (Google Authenticator), establecer lista blanca de retiros y crear la defensa anti‑robo de mayor nivel |

| 4 | **Ingreso seguro de fondos** | Comprar USDT mediante C2C / P2P con vendedores verificados, evitando negociaciones fuera de la plataforma |

| 5 | **Ejecutar la compra** | Operar solo en el mercado “spot” usando órdenes de mercado; evitar contratos y apalancamiento, asumiendo solo el riesgo de pérdida del capital invertido |

Nota de pagos locales: En México puedes transferir tus fondos mediante SPEI; en Colombia, PSE o Nequi; en Argentina, Mercado Pago. Estas opciones son compatibles con los procesos de depósito de la mayoría de los exchanges mencionados.

Recordatorio fiscal: Los ingresos obtenidos por la compra‑venta de criptomonedas pueden estar sujetos a tributación en tu país. En México, por ejemplo, se consideran ganancias de capital y deben declararse en tu declaración anual; en Colombia y Argentina existen regulaciones similares. Consulta a un contador o asesor fiscal local para cumplir con tus obligaciones.

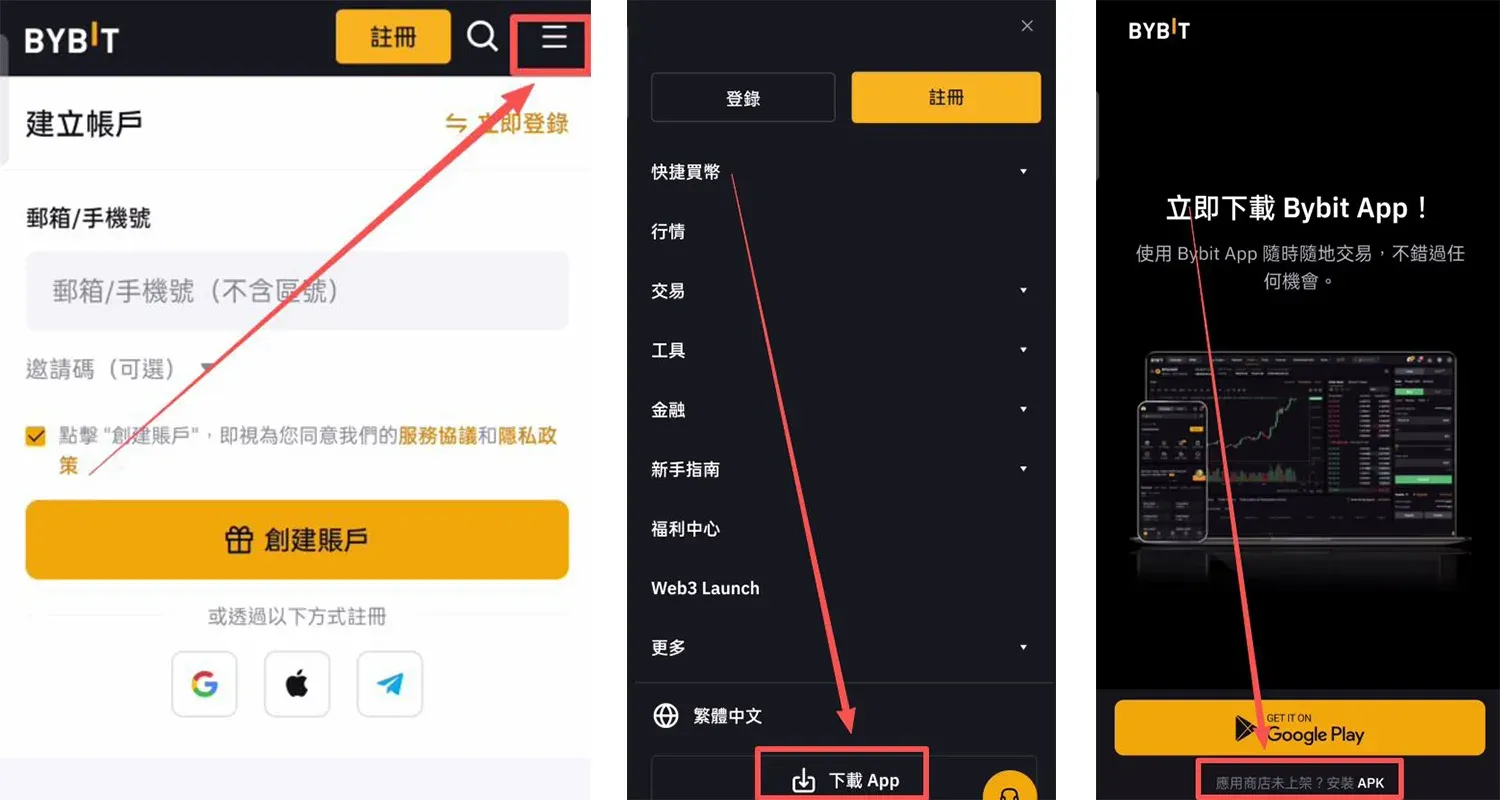

Cómo descargar la app de Bybit para Android

- Visita el sitio web oficial y haz clic en el ícono de tres líneas ubicado en la esquina superior derecha.

- Selecciona Descargar APP.

- Pulsa “¿La tienda de aplicaciones no muestra la app? Instala el APK”.

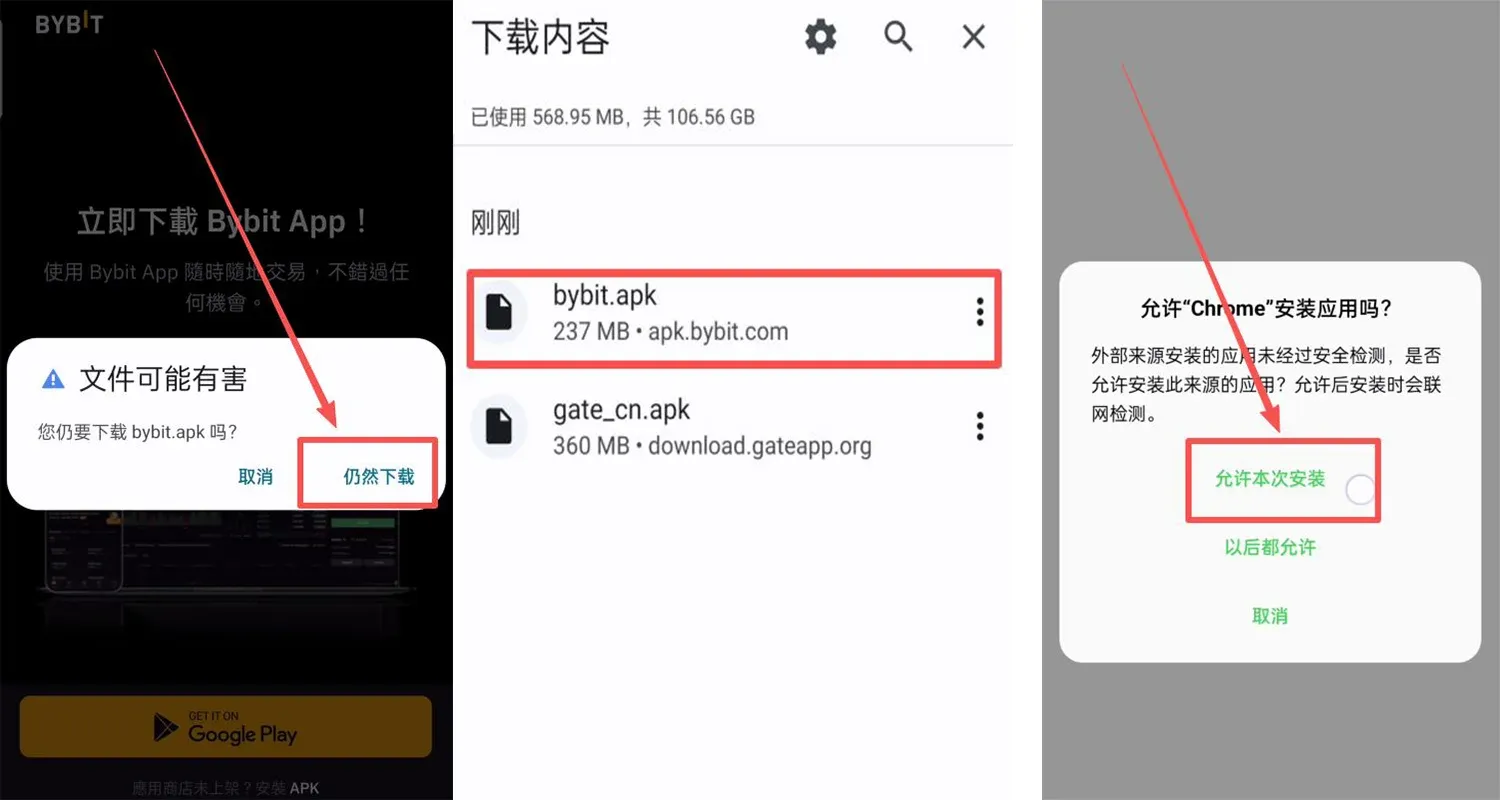

- Cuando el sistema advierta que el archivo podría ser dañino, elige Continuar descarga.

- Una vez finalizada la descarga, abre el archivo y toca Permitir instalación.

- Selecciona Continuar instalación; espera a que finalice el proceso y ya podrás usar la app.

Guía para volver a descargar la app de Bybit en iOS

El papel de un Apple ID extranjero

App Store muestra aplicaciones según la región del usuario. Algunos exchanges solo están disponibles en EE. UU., Taiwán, Hong Kong, etc. Usar un Apple ID de otro país permite acceder a esas apps restringidas. Para usuarios que necesiten servicios internacionales (por ejemplo, comercio de cripto), crear un Apple ID de EE. UU. o Taiwán brinda acceso a más apps, Apple Music, Apple TV y demás servicios.

Precauciones al usar un ID extranjero

- Regístrate por tu cuenta, no utilices cuentas compartidas; así evitas filtraciones de datos, bloqueos de cuenta o bloqueo del dispositivo.

- Inicia sesión desde la App Store, no desde la configuración del sistema, para reducir el riesgo de que Apple bloquee la cuenta.

- Si no puedes validar la región, primero crea la cuenta con tu Apple ID local y luego, en la configuración de la cuenta, cambia la región (es recomendable contar con una VPN y un número de teléfono del país objetivo).

- Las cuentas empresariales o los usuarios con número de teléfono extranjero suelen tener mayor tasa de éxito.

Material necesario para el registro

| Material | Descripción |

|---|---|

| Correo electrónico | Cualquier dirección válida (QQ, 163, Gmail, 189, etc.). Si da error, prueba con otro correo. |

| Número de teléfono | Un número real que reciba SMS; un mismo número puede crear varios Apple ID. |

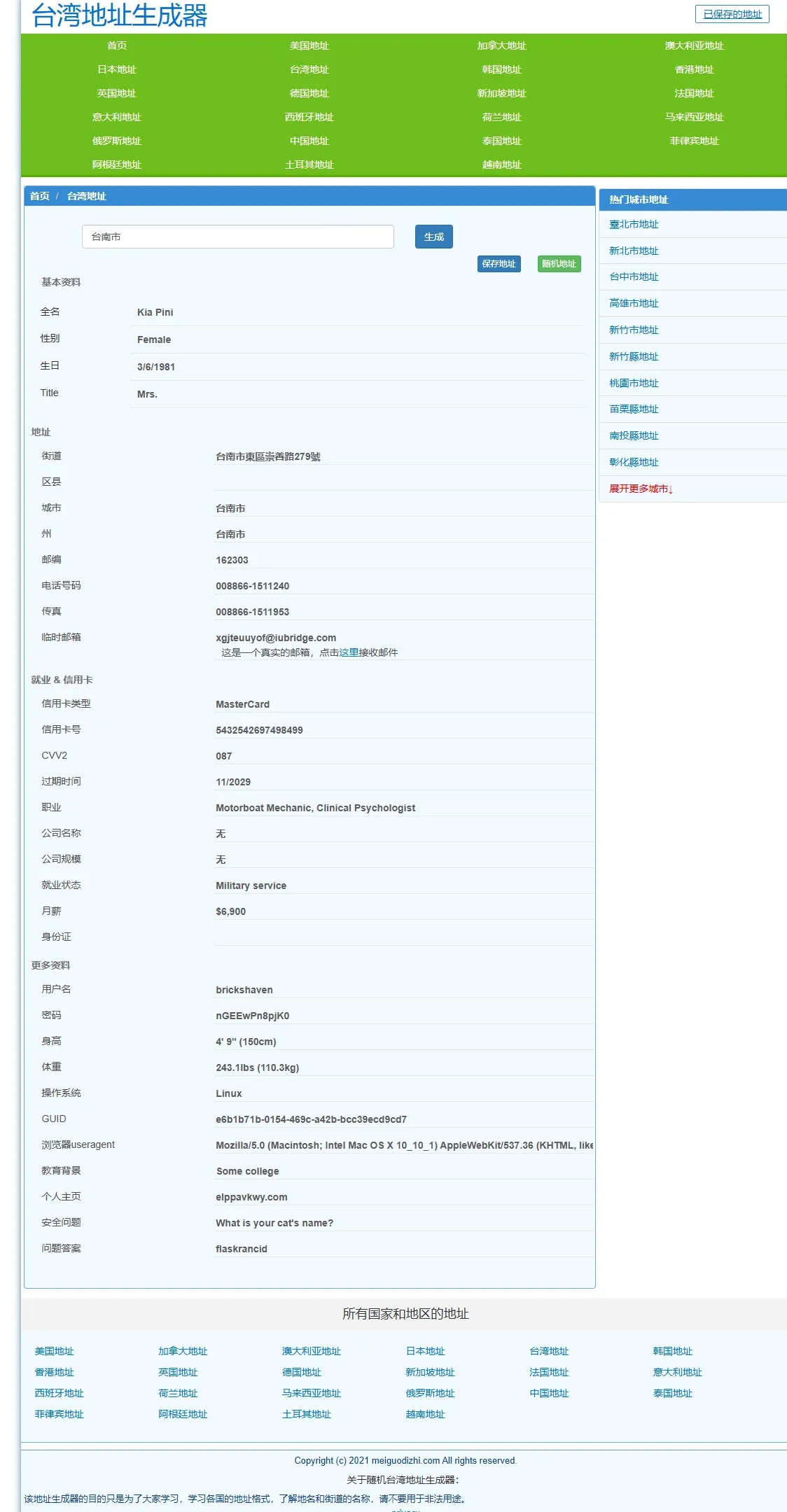

| Dirección virtual | Usa generadores en línea (por ejemplo, [Generador 1](https://shenfendaquan.com/) o [Generador 2](https://www.meiguodizhi.com/)) para obtener calle, ciudad y código postal de Taiwán. |

Pasos detallados para registrar un Apple ID extranjero

Todos los pasos se realizan desde México u otro país latinoamericano; las capturas de pantalla provienen de pruebas reales.

- Abre el generador de direcciones virtuales, elige “Dirección de Taiwán”, escribe “Tainan City” y genera la información. Guarda la calle, ciudad, código postal, etc.

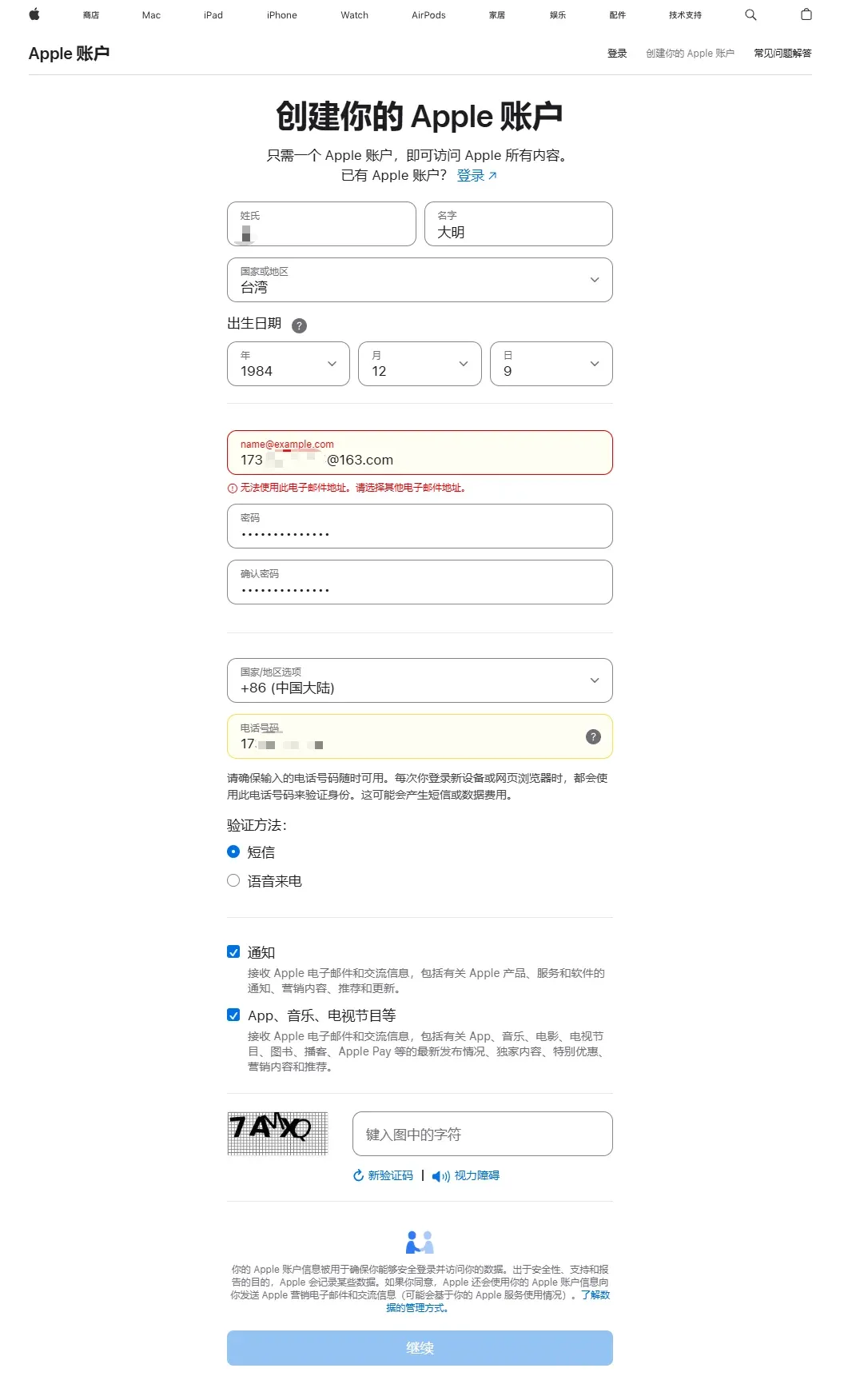

- Visita la página de cuentas de Apple: Apple Account y haz clic en “Crear tu Apple ID”. Completa los campos:

- Nombre: cualquier nombre.

- País/Región: Taiwán (China).

- Fecha de nacimiento: mayor de edad.

- Correo: una dirección real que reciba el código de verificación.

- Contraseña: crea una y guárdala.

- País/Región (posterior): México (para la verificación final).

- Teléfono: puedes usar tu número mexicano y seleccionar “SMS”.

- Introduce el código de verificación recibido por correo, luego el código enviado por SMS, y finaliza el registro.

- Tras crear la cuenta, abre la App Store en tu iPhone, pulsa el avatar en la esquina superior derecha, desplázate hacia abajo y elige “Cerrar sesión”. Luego inicia sesión con el Apple ID recién creado.