Analizamos el triángulo imposible de blockchain desde dos perspectivas —técnica y práctica— para ayudar al lector a comprender los compromisos y conflictos entre descentralización, seguridad y escalabilidad. También revelamos la lógica de trade‑off de diferentes mecanismos de consenso y ofrecemos un marco de evaluación que facilite decisiones más claras al elegir proyectos o diseñar arquitecturas.

La característica de descentralización de las blockchains

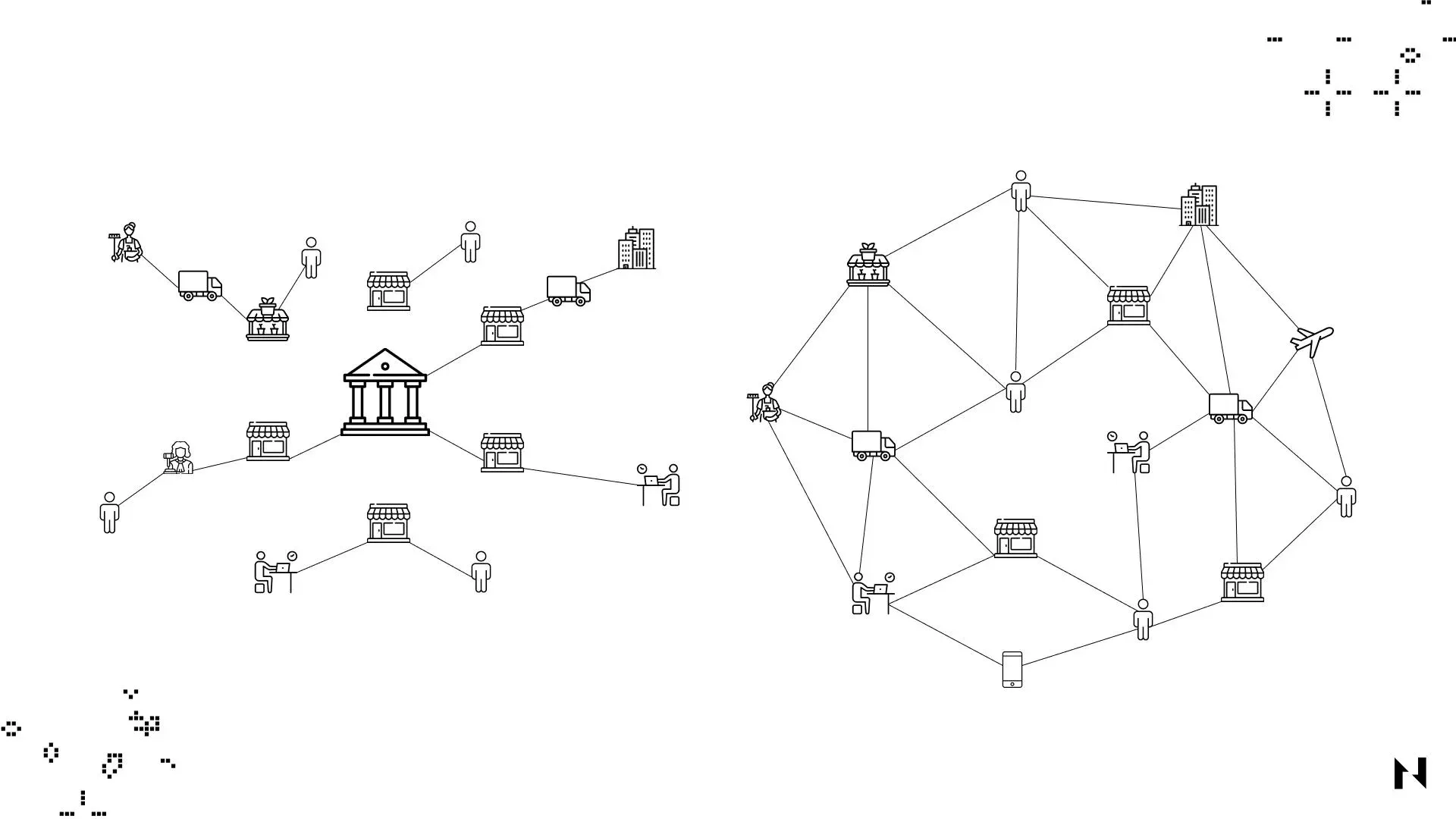

La descentralización es una de las propiedades más fundamentales de una blockchain, ya que garantiza que la red no pueda ser controlada por una única organización o por un pequeño grupo de intereses. En esta arquitectura, todos los nodos poseen derechos iguales de validación; cualquier punto único de falla resulta muy difícil de convertir en una amenaza fatal para el conjunto, lo que incrementa la resistencia a la censura y a ataques.

Al comparar el diagrama de una red centralizada (a la izquierda) con el de una red descentralizada (a la derecha), se observa que la primera depende de servidores centrales, mientras que la segunda mantiene el libro contable mediante numerosos nodos distribuidos. Al eliminar la dependencia de un tercero de confianza, la blockchain gana notablemente en seguridad y en resistencia a la censura, aunque esto conlleva una renuncia parcial a la eficiencia. En otras palabras, un nivel suficiente de descentralización impide que los participantes coludan para alterar o destruir los datos almacenados en la cadena.

La seguridad de las blockchains

La seguridad está estrechamente vinculada al grado de descentralización: cuanto más dispersos estén los nodos, mayor será la dificultad para atacar la red. En este contexto, la seguridad se refiere a la capacidad del sistema de seguir operando de forma correcta frente a diversos tipos de ataques.

En las cadenas que utilizan prueba de trabajo (PoW), la seguridad suele medirse mediante la potencia computacional acumulada; mientras mayor sea la hashrate y más uniformemente distribuida, mayor será el costo de un ataque. Por otro lado, los sistemas basados en prueba de participación (PoS) evalúan la seguridad a partir del monto total de tokens en juego y su distribución entre los validadores.

Si un minero o validador controla más del 50 % de la potencia de cálculo o del capital en stake, puede lanzar un ataque del 51 %, censurar o falsificar transacciones y comprometer la integridad de la cadena.

Además, la criptografía subyacente constituye otro pilar esencial de la seguridad. Las blockchains emplean funciones hash, firmas de curva elíptica y otros primitivos para proteger la información. De producirse una ruptura de estos algoritmos —por ejemplo, que una computadora cuántica consiga romper SHA‑256— la cadena afectada (como Bitcoin) perdería su barrera de defensa original.

La escalabilidad de las blockchains

La escalabilidad describe la capacidad de una red para mantener tiempos de confirmación razonables y costos de transacción aceptables aun cuando el volumen de operaciones crece de manera sostenida. Existen diversas formas de aumentar el rendimiento, pero cada una implica compromisos.

Escalado en capa 1

Las técnicas más comunes incluyen aumentar el tamaño de los bloques o reducir el intervalo entre bloques. Bloques más grandes pueden contener más transacciones en cada creación, mientras que intervalos más cortos aceleran el proceso de confirmación. No obstante, ambas opciones elevan los requisitos de hardware de los nodos, lo que limita la participación a aquellos con recursos suficientes y tiende a empujar la red hacia una mayor centralización.

Escalado fuera de la cadena (Layer 2)

Estas soluciones trasladan parte de la carga a una segunda capa o a cadenas laterales. Los canales de estado, los Rollups (optimistas o zk) y las sidechains procesan gran parte de las transacciones fuera del libro principal y, de manera periódica, envían los resultados consolidados a la cadena base. Este enfoque mejora notablemente el rendimiento, pero también introduce mayor complejidad sistémica y nuevos riesgos de seguridad que deben ser gestionados.

Sharding

Otra estrategia consiste en dividir la cadena completa en varias subcadenas paralelas (shards), donde cada shard se encarga de una porción del tráfico. En teoría, la capacidad total puede crecer de forma lineal, pero la implementación es compleja y genera desafíos en la comunicación entre shards y en la superficie de ataque.

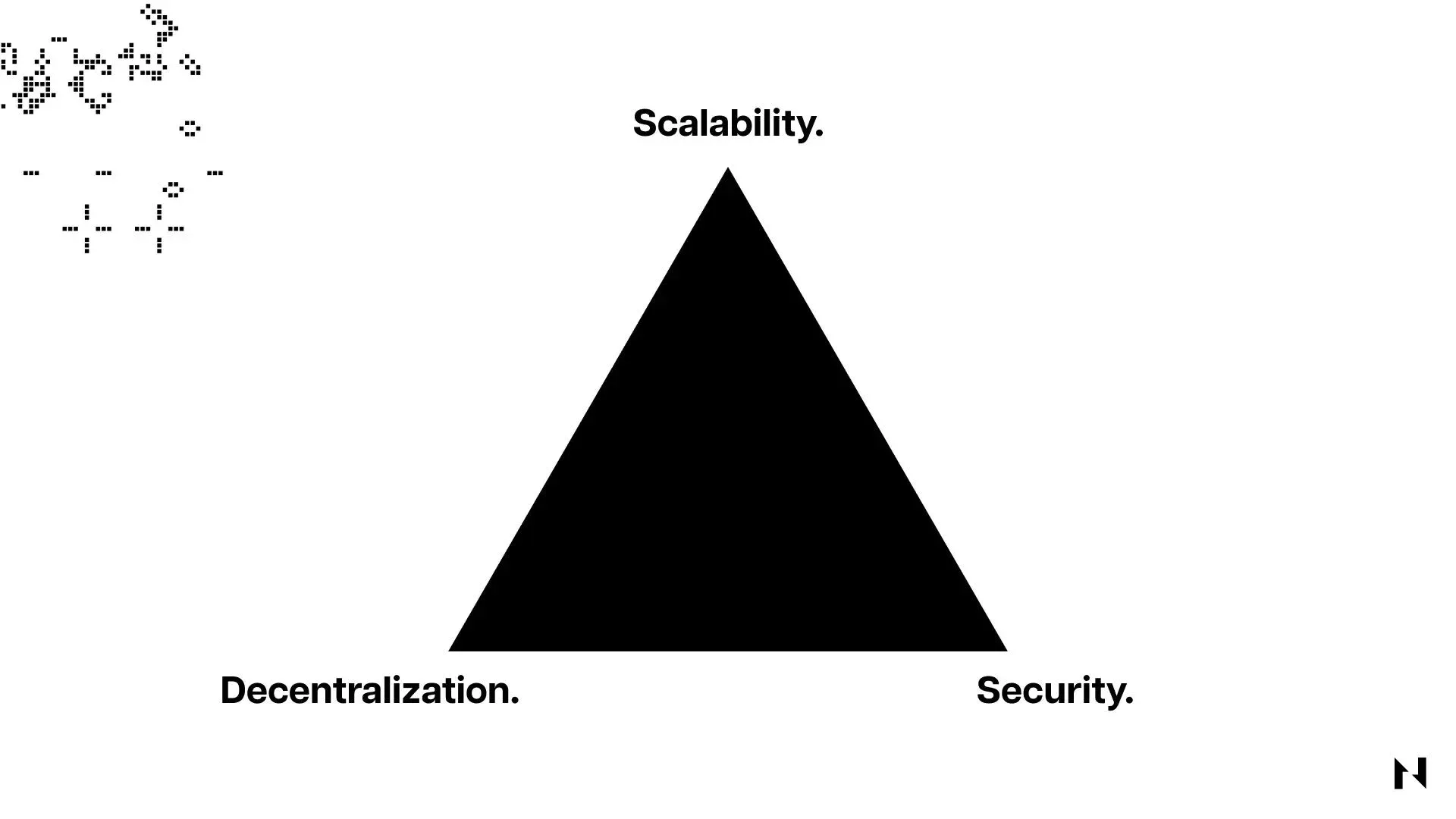

¿Qué es el triángulo imposible de blockchain?

El concepto de “triángulo imposible” fue introducido por Vitalik Buterin, cofundador de Ethereum, para ilustrar la dificultad de optimizar simultáneamente descentralización, seguridad y escalabilidad. Si se busca aumentar la velocidad de procesamiento o la capacidad de la red, normalmente se requieren más recursos computacionales y ancho de banda, lo que incrementa los costos operativos de los nodos. Como consecuencia, el número de participantes disminuye, la red tiende a centralizarse y la seguridad se debilita.

Por ello, lograr una mayor capacidad de transacción sin sacrificar descentralización y seguridad sigue siendo el reto central que enfrenta la industria.

Búsqueda de soluciones al triángulo imposible

Para superar este dilema, el ecosistema ha propuesto múltiples enfoques. Algunas cadenas emergentes adoptan versiones mejoradas de PoS, como la prueba de participación delegada (dPoS) o la prueba de autoridad, que limitan la cantidad de validadores (por ejemplo, a no más de 100) para acelerar el procesamiento. Sin embargo, esta práctica reduce inevitablemente el nivel de descentralización y aumenta la dependencia de un pequeño grupo de validadores.

Una categoría que ha ganado gran atención son las soluciones Layer 2. Tecnologías como los canales de estado y los Rollups desplazan la mayor parte de las transacciones a redes auxiliares construidas sobre la cadena principal, enviando al L1 solo los estados resumidos cuando es estrictamente necesario. Dado que la seguridad y la descentralización final siguen proviniendo del Layer 1, estas soluciones son vistas como la vía con mayor potencial para escalar sin romper el equilibrio del triángulo.

Para profundizar en el funcionamiento de Layer 1 y Layer 2, se recomienda consultar los artículos especializados que tratan el tema en detalle.

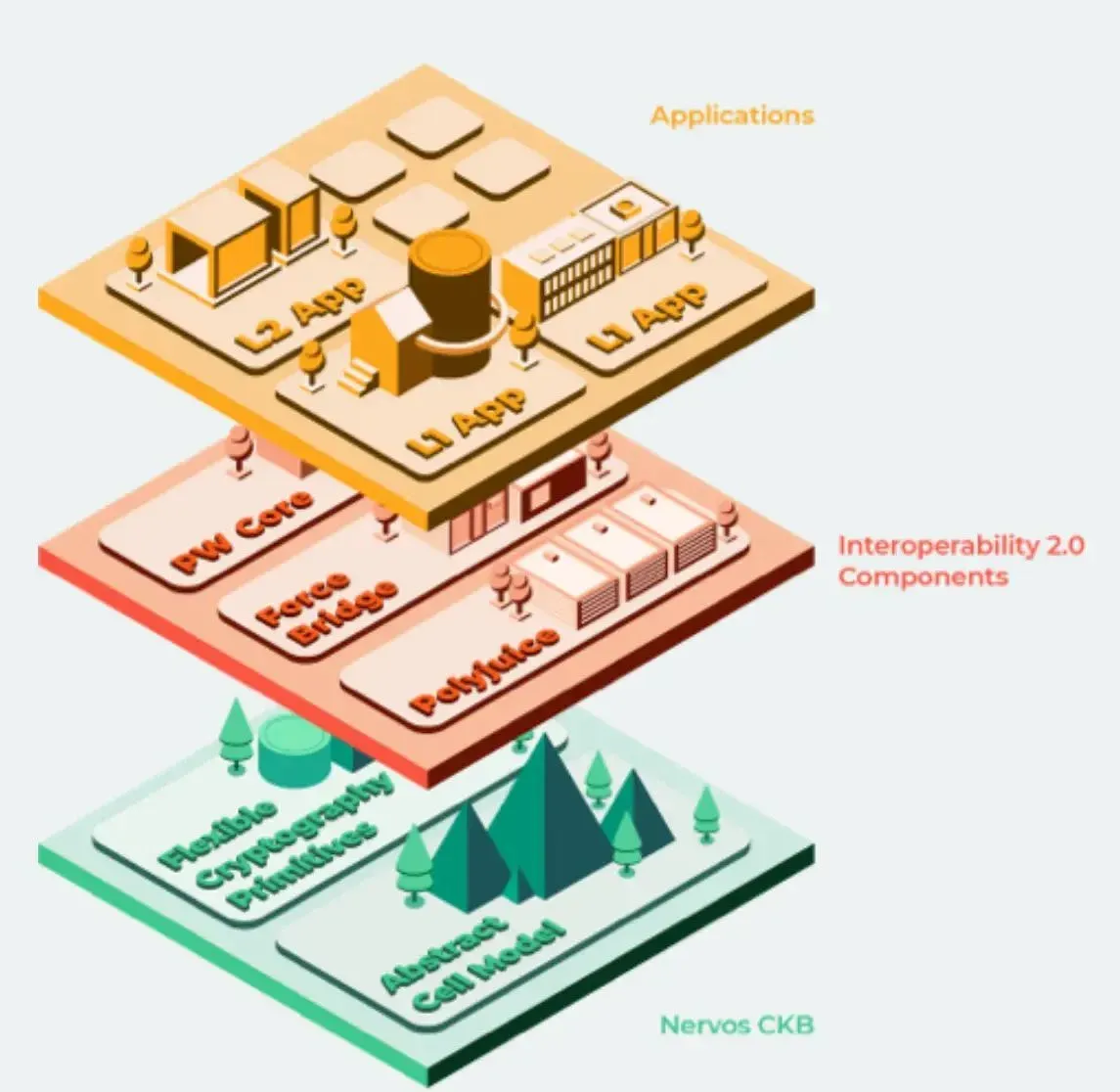

Cómo Nervos aborda el triángulo imposible

Nervos adopta una arquitectura de capas para equilibrar las tres propiedades clave. Su capa base, Common Knowledge Base (CKB), utiliza el consenso de prueba de trabajo (PoW) probado en el tiempo, garantizando descentralización y seguridad. Sobre CKB se construyen dos cadenas de capa 2: la sidechain AXON y el Optimistic Rollup Godwoken. Ambas heredan la seguridad y la descentralización de CKB, mientras que sus diseños específicos aumentan el rendimiento de transacciones.

Este modelo de “capa principal – sidechain – Rollup” persigue ofrecer una mejora sustancial en la escalabilidad sin comprometer la seguridad ni la descentralización.

---

Este artículo ha revisado el concepto del triángulo imposible de blockchain, la interacción entre sus tres atributos fundamentales y las principales estrategias actuales para sortear sus limitaciones. Para obtener análisis más profundos, puedes buscar artículos anteriores de Bitaigen (比特根) o seguir los enlaces relacionados al final de la página. ¡Gracias por seguir apoyando a Bitaigen (比特根)!

Opciones de pago locales

- México: SPEI

- Colombia: PSE y Nequi

- Argentina: Mercado Pago

Procedimientos de KYC

- México: identificación oficial (INE)

- Otros países LATAM: documento nacional de identidad (DNI)

*Recordatorio fiscal*: Las ganancias obtenidas mediante criptomonedas pueden estar sujetas a obligaciones tributarias en tu país. Se recomienda consultar a un profesional fiscal para cumplir con la normativa local.

💡 Regístrate en Binance con el código B2345 para el descuento máximo en comisiones. Ver guía completa Binance.