A equipe editorial da Bitaigen acredita que este artigo organiza sistematicamente os princípios básicos dos hashes criptográficos, explica os potenciais riscos de colisões em cenários reais como blockchains e oferece estratégias de defesa amplamente adotadas pela indústria. Por meio de exemplos acessíveis e análise técnica, ajuda o leitor a construir rapidamente uma percepção de segurança; os capítulos subsequentes trazem profundidade que vale a pena ler com atenção.

Prefácio

No intricado campo da segurança digital, o hash criptográfico é um dos elementos centrais. Trata‑se de um algoritmo matemático capaz de transformar qualquer dado em uma sequência de comprimento fixo, funcionando como uma impressão digital digital. Desde os primórdios da ciência da computação até as criptomoedas atuais, o hash desempenha papel crucial na proteção da integridade dos dados, na garantia de confidencialidade e na verificação de informações. Contudo, todo sistema possui vulnerabilidades potenciais; a colisão de hash é um risco importante que pode acarretar consequências graves. Antes de mergulharmos nos detalhes das colisões, vamos relembrar os conceitos básicos dos hashes criptográficos e sua evolução histórica.

Mecanismo de Hash Criptográfico

Origem dos Hashes

A criação dos hashes criptográficos surgiu da necessidade de validar dados e garantir segurança. À medida que os sistemas digitais evoluíram, tornou‑se imprescindível dispor de um mecanismo que pudesse verificar rapidamente a integridade dos dados sem revelar o conteúdo original; assim nasceu a função hash. Mas como ela realmente funciona?

O cerne da função hash é: receber uma entrada (também chamada “mensagem”) e gerar uma sequência de caracteres de comprimento fixo, tipicamente composta por números e letras. Essa saída (o valor de hash) é a identificação única da entrada correspondente. O fascínio dos hashes reside na sua alta sensibilidade – mesmo a alteração de um único caractere produz um valor de hash significativamente diferente.

Características de um Hash Criptográfico Confiável

Para que um hash criptográfico seja considerado seguro e eficaz, ele deve possuir as seguintes propriedades essenciais:

- Determinismo: a mesma entrada produz sempre o mesmo valor de hash, sem exceções.

- Rapidez: em ambientes digitais de alta velocidade, é necessário calcular o hash de qualquer entrada de forma rápida.

- Irreversibilidade: conhecendo o valor de hash, não é computacionalmente viável reverter ou reconstruir a entrada original.

- Sensibilidade a Pequenas Alterações: mesmo mudanças mínimas na entrada resultam em hashes totalmente diferentes.

- Resistência a Colisões: encontrar duas entradas distintas que gerem o mesmo valor de hash deve ser extremamente difícil.

Demonstração Prática

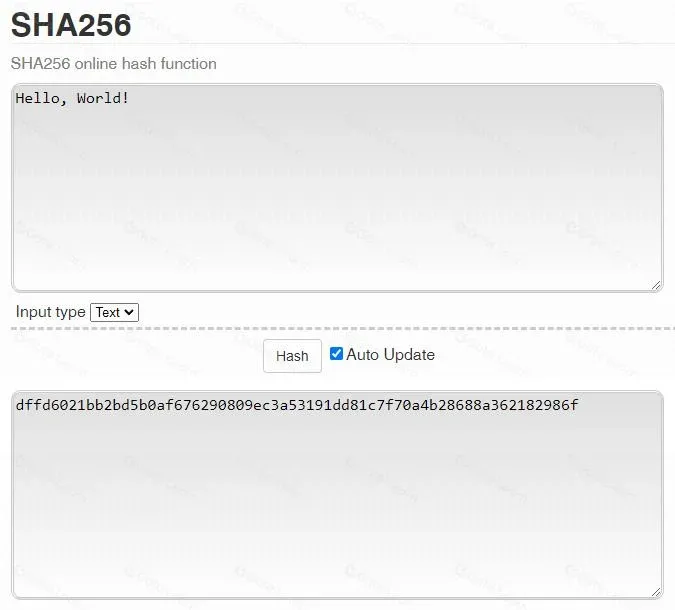

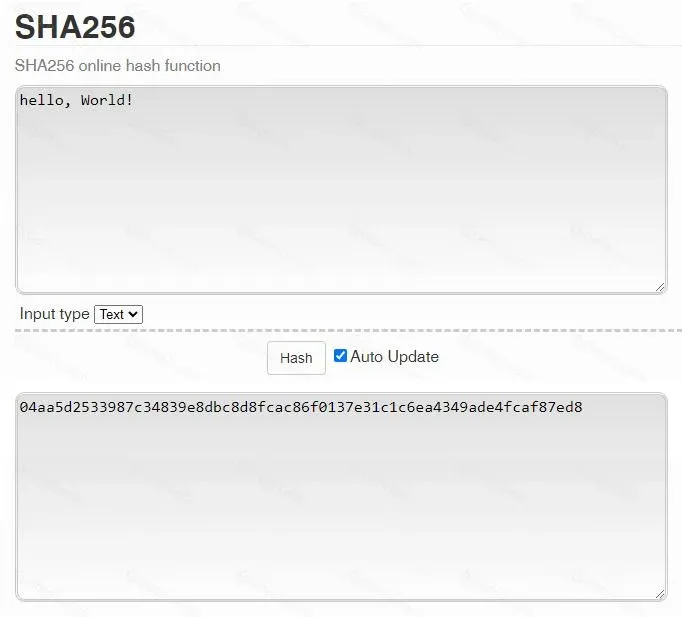

O exemplo abaixo ilustra o funcionamento do SHA‑256, uma das funções de hash criptográfico mais difundidas. O hash resultante da frase “Hello, World!” é:

```

dffd6021bb2bd5b0af676290809ec3a53191dd81c7f70a4b28688a362182986f

```

Se alterarmos levemente a frase, mudando a primeira letra para minúscula (“hello, World!”), obtemos um hash completamente diferente:

```

04aa5d2533987c34839e8dbc8d8fcac86f0137e31c1c6ea4349ade4fcaf87ed8

```

Entendendo Colisões em Hashes Criptográficos

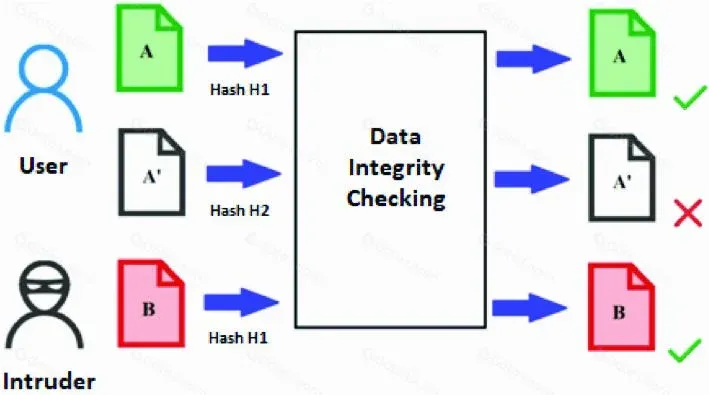

Funções de hash criptográfico são algoritmos matemáticos que aceitam qualquer entrada e produzem um valor de hash de comprimento fixo. Elas são funções unidirecionais, ou seja, não é possível derivar a entrada original a partir do hash. Essas funções são amplamente usadas para validar a integridade dos dados.

Quando duas entradas distintas geram o mesmo valor de hash, ocorre uma colisão de hash. Esse evento é de extrema importância na criptografia, pois o objetivo das funções de hash é fornecer um valor único para cada entrada diferente. Se uma colisão for explorada de forma mal‑intencionada, a segurança de sistemas baseados em hash pode ser comprometida.

Tipos de Ataques de Colisão

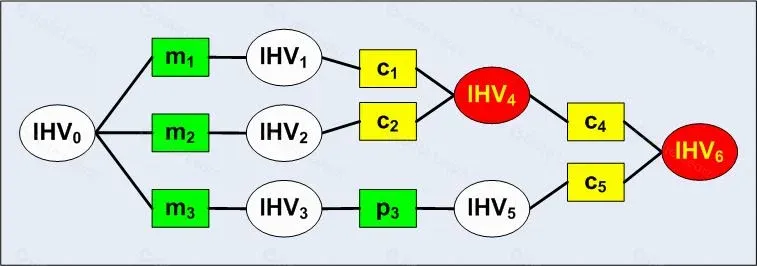

- Ataque de colisão clássico: o atacante tenta encontrar duas mensagens diferentes *m₁* e *m₂* tais que `hash(m₁) = hash(m₂)`. Nesse tipo de ataque, o atacante só pode escolher o conteúdo das mensagens, não controlando o processo de geração.

Fonte: researchgate

- Ataque de colisão com prefixos escolhidos: conhecendo dois prefixos diferentes *p₁* e *p₂*, o atacante procura dois sufixos *m₁* e *m₂* de modo que `hash(p₁‖m₁) = hash(p₂‖m₂)`. Comparado ao ataque clássico, a probabilidade de sucesso desse método é maior.

Fonte: https://www.win.tue.nl/

Exemplo: O incidente do malware Flame

Em 2012, o malware Flame explorou uma vulnerabilidade do MD5 para atacar o serviço de autorização de servidores Microsoft. Os atacantes criaram um certificado digital falsificado da Microsoft, permitindo que o malware se passasse por uma atualização legítima e enganasse o sistema de confiança. Esse caso demonstra o perigo real das colisões de hash na quebra de confiança digital.

Por que devemos nos preocupar com colisões?

A colisão em si não revela informações, mas abre caminho para diversos usos maliciosos. Por exemplo, em um cenário de assinatura digital, se um atacante conseguir produzir um documento falsificado que tenha o mesmo hash de um documento legítimo, ele pode se passar pelo signatário e cometer fraudes.

O ataque de colisão ao MD5 é um caso clássico. Pesquisadores conseguiram gerar duas sequências de 128 bytes diferentes que possuíam o mesmo hash MD5. Aproveitando essa falha, criaram uma autoridade certificadora (CA) falsa e emitiram certificados SSL fraudulentos para quaisquer sites.

O paradoxo do aniversário e a probabilidade de colisão

O “paradoxo do aniversário” afirma que, em um grupo de 23 pessoas, a probabilidade de duas delas compartilharem o mesmo aniversário já supera 50 %. Analogamente, quanto maior o número de entradas processadas por uma função de hash, maior a chance de duas entradas distintas gerarem o mesmo hash – muito maior do que se imagina intuitivamente. Essa é a base matemática que explica o aumento do risco de colisões.

Estratégias para reduzir o risco de colisões

Embora não exista um algoritmo de hash absolutamente imune a colisões, alguns apresentam dificuldade muito maior que outros. Quando o MD5 e o SHA‑1 foram demonstrados vulneráveis a ataques de colisão, a indústria migrou rapidamente para algoritmos mais seguros como o SHA‑256. Quando uma função é considerada “quebrada”, costuma‑se descontinuar seu uso em contextos criptográficos e adotar substituições mais robustas.

Exemplos e referências

- Colisão MD5: em 2008, pesquisadores demonstraram um ataque de colisão com prefixos escolhidos contra o MD5, gerando duas sequências de 128 bytes diferentes com o mesmo hash. A vulnerabilidade foi usada para criar uma CA falsa. (https://en.wikipedia.org/wiki/Collision_attack)

- Colisão SHA‑1: nos últimos anos, equipes de pesquisa conseguiram colidir o SHA‑1, reforçando a necessidade urgente de migrar para algoritmos mais seguros. (https://en.wikipedia.org/wiki/Collision_attack)

Em síntese, embora os hashes criptográficos sejam fundamentais para garantir a integridade e a segurança dos dados, eles não são infalíveis. À medida que a tecnologia avança, as técnicas de ataque também evoluem, configurando um jogo de “gato e rato” sem fim, no qual especialistas em segurança precisam permanecer vigilantes.

Impactos no Mundo Real e Técnicas Avançadas de Exploração de Colisões

Vulnerabilidades em algoritmos como MD5 e SHA‑1 já despertaram ampla atenção; essas falhas podem abalar os alicerces da segurança criptográfica. Por exemplo, com o MD5 é possível gerar duas coleções de dados distintas que compartilham o mesmo hash, levando muitas plataformas a abandonar o algoritmo. O SHA‑1 também enfrenta risco de colisão, impulsionando a migração para o SHA‑256 e outros métodos mais seguros.

Além das falhas específicas de algoritmos, o universo digital está repleto de outras ameaças e vetores de ataque, cujo entendimento é essencial para preservar a integridade de sistemas e dados:

- Negação de Serviço (DoS) e Negação de Serviço Distribuída (DDoS): o primeiro provém de uma única origem, enquanto o segundo mobiliza múltiplos dispositivos controlados para sobrecarregar o alvo, tornando o serviço indisponível.

- Ataque Man‑in‑the‑Middle (MitM): o agressor intercepta e possivelmente altera a comunicação entre duas partes sem que elas percebam, resultando em vazamento ou manipulação de informações.

- Phishing e Spear Phishing: o primeiro envolve tentativas massivas de enganar usuários, já o segundo foca em alvos específicos com mensagens altamente personalizadas.

Os invasores ainda podem empregar técnicas mais sofisticadas para explorar colisões de hash. Por exemplo, ataques de múltiplas colisões permitem encontrar vários inputs diferentes que resultam no mesmo hash; ataques de reuso (herd attack) utilizam controle parcial sobre a entrada para tornar a saída do hash previsível.

Exemplo: O caso da Sony PlayStation 3

Em 2010, hackers exploraram uma vulnerabilidade no esquema de assinatura digital da PlayStation 3. O problema residia na geração inadequada do *nonce* do algoritmo ECDSA (assinatura digital de curva elíptica) – um valor fixo foi usado ao invés de um aleatório, permitindo que a assinatura fosse calculada. Embora não seja um caso direto de colisão de hash, o incidente demonstra como implementações criptográficas deficientes podem expor sistemas a uma variedade de ataques, incluindo colisões.

Como os Hashes Criptográficos Impulsionam o Mundo da Criptografia

Já se perguntou por que as transações de Bitcoin são seguras ou como os contratos inteligentes da Ethereum executam automaticamente? Por trás desses mecanismos, os hashes criptográficos desempenham papéis essenciais. A seguir, apresentamos brevemente sua atuação nas principais blockchains.

O mecanismo de mineração do Bitcoin

O Bitcoin pode ser visto como uma loteria digital: mineradores competem para resolver desafios de hash complexos. O primeiro a encontrar um hash que satisfaça o critério estabelecido ganha o direito de acrescentar um novo bloco à cadeia. Todo esse processo depende exclusivamente do SHA‑256. Caso ocorram colisões de hash, seria como dois mineradores receberem o mesmo bilhete premiado simultaneamente, o que poderia gerar pagamentos duplos e outras inconsistências.

Contratos inteligentes da Ethereum

Os contratos inteligentes da Ethereum são trechos de código que se executam automaticamente, e seus resultados estão intimamente ligados ao estado de hash da blockchain. Se houver anomalias no cálculo do hash ou se uma colisão for explorada, o comportamento do contrato pode divergir do esperado, comprometendo todo o ecossistema.

Diversidade de hashes em altcoins

Além de Bitcoin e Ethereum, inúmeras altcoins adotam algoritmos próprios, como Scrypt, X11, CryptoNight etc. Cada algoritmo possui diferentes probabilidades de colisão; desenvolvedores e usuários devem estar atentos às propriedades de segurança do hash adotado ao avaliar projetos baseados em blockchain.

Estrutura em cadeia da blockchain

A blockchain pode ser comparada a um diário digital, onde cada página (bloco) referencia o hash da página anterior. Caso alguém altere qualquer página, todos os hashes subsequentes se tornarão inválidos, revelando imediatamente a adulteração. Se ocorrer uma colisão de hash, duas páginas poderiam compartilhar o mesmo hash, enfraquecendo a confiança na integridade da cadeia.

Dicas para entusiastas e inovadores

Compreender os detalhes dos hashes é crucial tanto para investidores quanto para desenvolvedores de projetos criptográficos. Assim como se verifica o conjunto de segurança de um carro antes de comprá‑lo, entender os fundamentos criptográficos ajuda a tomar decisões mais seguras e informadas.

Perspectivas Futuras dos Hashes Criptográficos e da Governança da Internet

As tecnologias de criptografia evoluem continuamente, enfrentando novos desafios e incorporando novas soluções. A ameaça potencial da computação quântica tem impulsionado pesquisas em hashes resistentes a ataques quânticos, visando manter a segurança na era pós‑quântica.

Paralelamente, a governança e a regulação da internet ganham relevância. A definição de princípios, normas e regras padronizadas está remodelando a forma como a rede é desenvolvida e utilizada. Organizações como a ICANN desempenham papéis críticos na manutenção do espaço de nomes da internet.

O surgimento de plataformas digitais também eleva a importância da proteção de dados e da privacidade. O Regulamento Geral de Proteção de Dados (GDPR) da União Europeia confere aos indivíduos maior controle sobre suas informações pessoais. Questões como neutralidade da rede, direitos digitais e o debate entre software de código aberto e proprietário continuam a moldar o futuro digital.

Exemplo: Google demonstra colisão real de SHA‑1

Em 2017, o Google divulgou a primeira colisão prática do SHA‑1. A equipe de pesquisa encontrou duas sequências diferentes cujo hash SHA‑1 era idêntico. Esse marco acelerou a descontinuação do SHA‑1 por diversas organizações, que migraram para algoritmos mais seguros.

Conclusão

Funções de hash criptográfico são alicerces da segurança digital, garantindo integridade e autenticidade dos dados. Quando entradas distintas produzem o mesmo hash, ocorre uma colisão que pode abalar a confiança de sistemas criptográficos. Este artigo abordou detalhes técnicos das colisões, apresentou casos reais desde vulnerabilidades em algoritmos populares até técnicas avançadas de exploração, e analisou seu amplo impacto no mundo real. Reduzir o risco de colisões requer pesquisa contínua e atualização constante; à medida que o panorama digital evolui, compreender o fenômeno das colisões de hash torna‑se cada vez mais essencial. Embora a criptografia ofereça poderosas defesas, reconhecer e mitigar vulnerabilidades como colisões é fundamental para aprimorar a postura de segurança global.

Com

💡 Cadastre-se na Binance com o código B2345 para o desconto máximo em taxas. Veja guia completo Binance.