Not Your Keys, Not Your Coins — La libertad descentralizada solo es posible con seguridad absoluta de la clave privada.

Chainalysis informó en su reporte de julio 2025 que entre 17 %‑23 % de los bitcoins se pierden para siempre porque sus claves privadas fueron olvidadas o los dispositivos que las almacenaban resultaron dañados. La clave privada es equivalente a la titularidad del activo; una vez perdida no se puede recuperar y no existe un servicio de atención al cliente que pueda intervenir. El mundo on‑chain nos otorga autonomía, pero también traslada toda la responsabilidad al usuario. Con el rápido desarrollo del ecosistema, los casos de robo de activos se multiplican; las víctimas suelen darse cuenta del problema solo después del hecho y les resulta difícil identificar rápidamente el punto de fuga: ¿fue la clave robada, un enlace de phishing, software malicioso o un error operativo?

El equipo de seguridad Web3 de OKX espera, con este artículo de divulgación, elevar la conciencia sobre la protección de claves privadas y señalar los puntos ciegos de seguridad que suelen pasar desapercibidos.

---

El equipo editorial de Bitaigen ha compilado cuidadosamente las rutas de fuga de claves privadas y frases de recuperación, y ha propuesto medidas prácticas de protección. Este artículo aborda desde los puntos ciegos más comunes y las técnicas de ataque hasta los detalles operativos cotidianos, ayudando a los usuarios a construir un sistema de seguridad fiable y a reducir el riesgo de robo de activos; vale la pena leerlo con atención.

1. ¿Por qué pueden filtrarse la clave privada o la frase de recuperación?

Muchos piensan que el riesgo de fuga solo existe al usar la billetera. En realidad, cualquier método inadecuado de almacenamiento de la clave privada puede permitir que terceros la obtengan. Incluso usando una billetera de marca descargada desde canales oficiales, si durante la generación o la copia de seguridad se comete una negligencia, la clave queda expuesta. Una vez en manos de otro, el atacante puede importar la clave en cualquier billetera y controlar totalmente los fondos asociados.

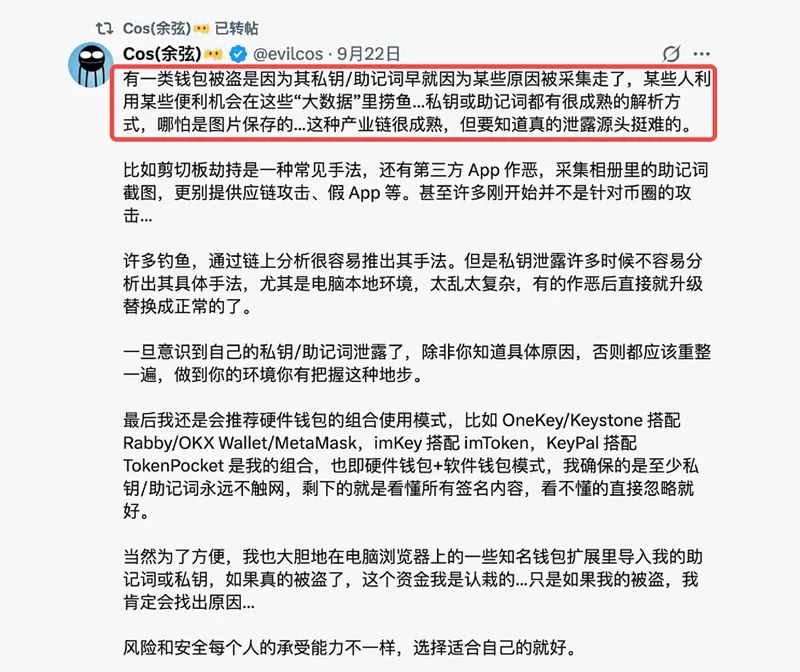

Al analizar numerosos casos de la industria, observamos que la raíz de la mayoría de las filtraciones se concentra en las siguientes situaciones (se describen a continuación):

*Imagen: Análisis de los desafíos que llevaron al robo de claves privadas, compartido por el profesor Slow Mist*

---

2. Escenarios comunes de filtración de claves privadas y cómo evitarlos

(a) La fuga ocurre al crear la billetera — el punto más fácil de pasar por alto

Caso 1: Delegar la creación de la billetera a un tercero

El señor Li, bajo la ayuda de un supuesto “mentor entusiasta”, completó la creación de su billetera, configuró una contraseña de transacción y realizó el primer depósito. Aunque la contraseña se estableció con éxito, el mentor ya había obtenido la clave privada de Li durante el proceso de creación. Poco después, los 5 ETH de Li fueron transferidos. La contraseña solo sirve como verificación local; quien posee la clave privada puede importarla en cualquier billetera y mover los fondos libremente.

Recomendación de seguridad: Realice todo el proceso de creación de la billetera por cuenta propia; nunca permita que otra persona lo haga por usted. Si sospecha que la clave privada ha sido comprometida, migre sus activos a una dirección nueva de inmediato.

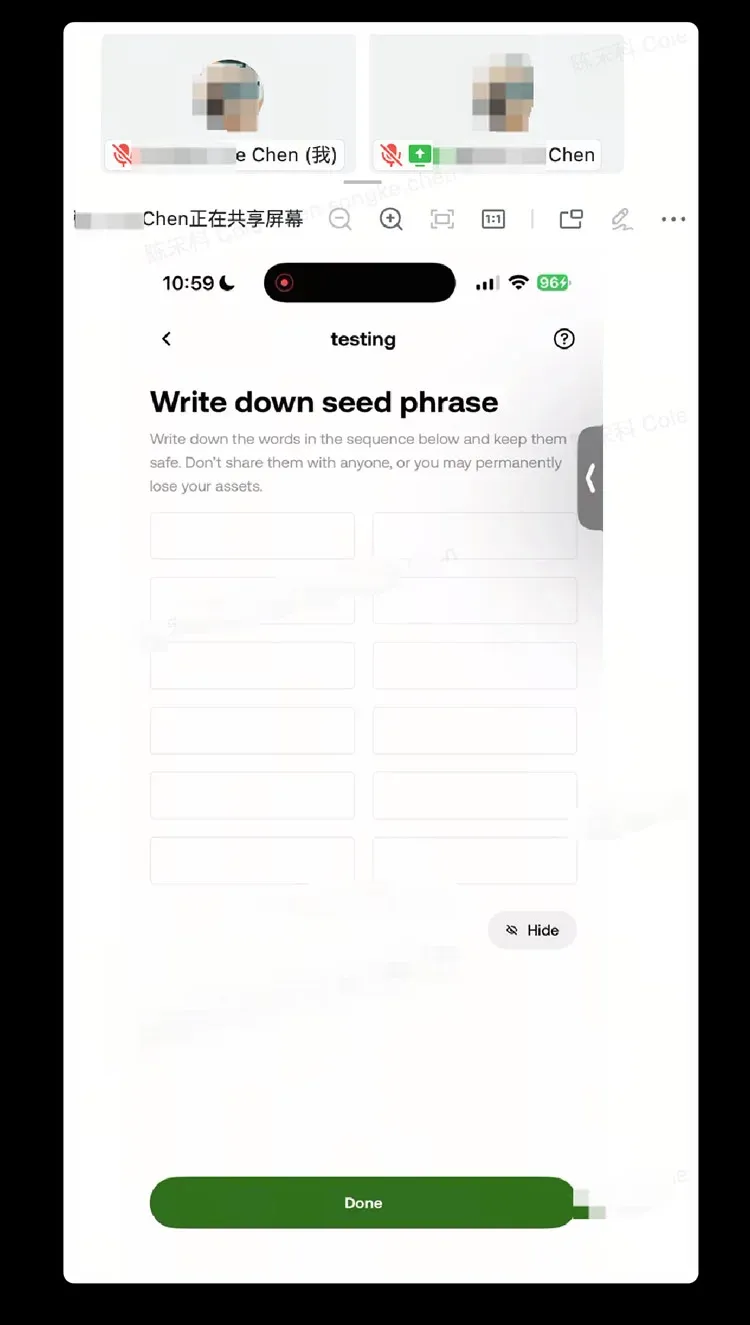

Caso 2: Creación de billetera mediante proyección remota

La señora Zhang aceptó la guía “en tiempo real” de un “instructor” durante una videoconferencia. El instructor mostró paso a paso cómo descargar la billetera, generar la frase de recuperación, cargar gas y comprar tokens. El proceso parecía amistoso, pero la proyección de pantalla expuso la frase de recuperación al público. Dos semanas después, aproximadamente 12,000 USD (≈ 216,000 MXN) de USDT fueron transferidos fuera de su control.

Recomendación de seguridad: Al crear una billetera, desactive cualquier función de compartir pantalla, grabación o proyección. Si sospecha que la frase de recuperación ha sido vista, transfiera los fondos inmediatamente. Cabe destacar que OKX Wallet incorpora mecanismos internos que bloquean capturas de pantalla, grabaciones y proyecciones en la página donde se muestra la clave privada y la frase de recuperación, reforzando la seguridad.

*Imagen: Cuando se detecta una proyección, OKX Wallet oculta automáticamente la frase de recuperación y la clave privada para impedir que terceros la vean*

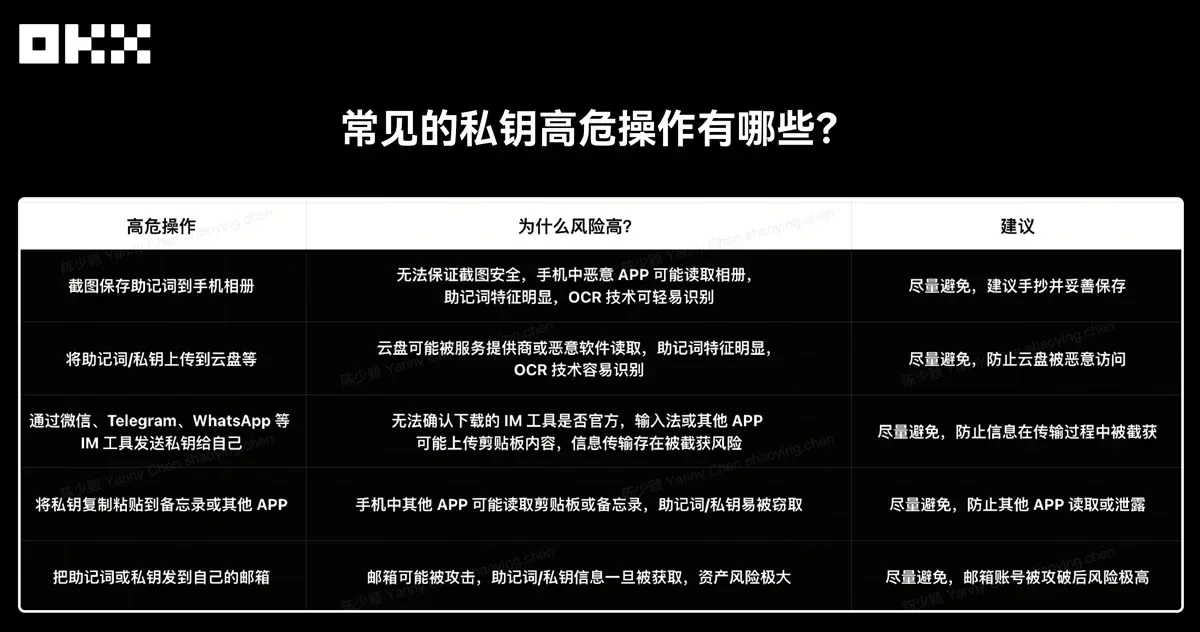

(b) Almacenamiento inadecuado que provoca la fuga — el riesgo más frecuente

Caso 3: Aplicación falsificada que imita a la oficial, pesadilla para usuarios Android

El señor Wang tomó una captura de pantalla de su frase de recuperación y la guardó en la galería del teléfono, creyendo que no subirla a la nube era más seguro. Más tarde, descargó de un foro una aplicación “enhanced” que imitaba casi al 100 % la apariencia oficial de Telegram. Ese software malicioso accedía en segundo plano a la galería, utilizaba OCR para reconocer la frase de recuperación y la enviaba a servidores controlados por hackers. Tres meses después, la cuenta de Wang quedó vacía, con pérdidas superiores a 50,000 USD (≈ 900,000 MXN). Un análisis posterior reveló que su teléfono también contenía versiones falsas de imToken, MetaMask, Google Authenticator y otras aplicaciones malintencionadas.

Caso 4: Aplicación BOM que induce a autorizar y roba claves

El 14 de febrero 2025, varios usuarios reportaron que sus activos fueron sustraídos. El análisis en cadena mostró que las cuentas comprometidas presentaban patrones de fuga de frases de recuperación o claves privadas. Tras rastrear el origen, se descubrió que todas habían instalado y usado una aplicación llamada BOM. Este software se presentaba como una herramienta legítima, pero una vez el usuario autorizaba, robaba la frase de recuperación o la clave privada y luego transfería masivamente los fondos, intentando ocultar el rastro.

Recomendaciones de seguridad:

- Evite capturas de pantalla de la frase de recuperación; lo ideal es una copia escrita en papel guardada en un lugar a prueba de fuego y agua.

- Descargue aplicaciones únicamente desde los canales oficiales; no confíe en “versiones mejoradas” o modificaciones de terceros.

- Si detecta comportamiento anómalo del dispositivo o ha guardado alguna captura de la clave, traslade inmediatamente sus fondos a una nueva billetera.

- OKX ha deshabilitado la función de captura de pantalla en las páginas de copia de seguridad para prevenir que los usuarios tomen fotos de la clave privada.

*Imagen: OKX Wallet bloquea la captura de pantalla en la vista de clave privada y frase de recuperación*

En la versión Android también se ofrece una función de escaneo de aplicaciones maliciosas, que ayuda al usuario a identificar riesgos potenciales antes de instalarlas.

*Imagen: Ilustración de la herramienta de escaneo de aplicaciones maliciosas incluida en OKX Wallet para Android*

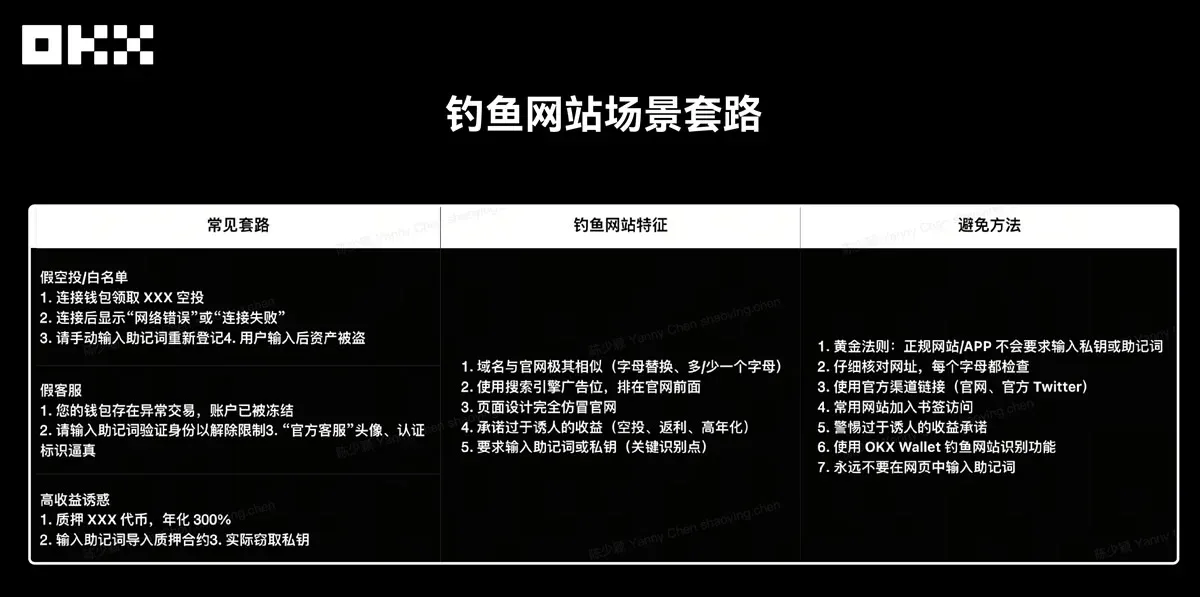

(c) Ataques de phishing — el escenario más propenso a engaños

Caso 5: Sitio de phishing que simula un airdrop

Un proyecto NFT popular anunció en Twitter un airdrop de un nuevo token. Diez minutos después, los resultados de búsqueda mostraron una serie de sitios de phishing con dominios que difieren en un solo carácter del oficial (por ejemplo, `opensae.io` vs `opensea.io`). Las páginas eran casi idénticas. Al conectar la billetera, el sitio solicitaba “congestión de red, ingrese manualmente la frase de recuperación para recibir el airdrop”. Más de 50 usuarios cayeron en la trampa ese mismo día, acumulando pérdidas superiores a 200,000 USD (≈ 3,600,000 MXN). El tiempo medio entre la introducción de la frase y la transferencia de los fondos fue de 3.7 segundos.

Caso 6: Ingeniería social en Discord

La señora Zhao buscaba ayuda en el canal de Discord de un proyecto y recibió un mensaje privado de un supuesto agente de soporte oficial. El “agente” le envió un enlace a una “página de verificación”. Zhao ingresó su frase de recuperación y, en cuestión de minutos, varios movimientos salieron de su billetera. Este tipo de estafa suele hacerse pasar por personal oficial, amigos o representantes del proyecto, induciendo a la víctima a suministrar directamente la clave privada o la frase de recuperación en una página web.

Recomendación de seguridad: Ninguna DApp legítima pedirá su clave privada; tampoco una persona de confianza debería solicitarle la frase de recuperación. Recuerde que la clave privada es la única llave que abre sus fondos; consérvela con extremo cuidado y nunca la comparta.

---

3. ¿Por qué la intervención de los proveedores de billetera es limitada tras una fuga de clave?

Cuando un usuario detecta actividad sospechosa y contacta al equipo de soporte de la billetera, lo que pueden hacer suele limitarse a ayudar a rastrear el flujo de los fondos. Debido a la inmutabilidad y a la naturaleza descentralizada de la cadena, el proveedor de la billetera no posee autoridad para congelar o revertir transacciones en la cadena. Tras obtener la clave, el atacante generalmente ejecuta scripts automatizados que transfieren los fondos en cuestión de segundos, dejando poco margen de interceptación. Solo cuando los activos robados terminan en un exchange centralizado es posible, mediante procesos judiciales, solicitar el congelamiento de la cuenta.

Nuestro procedimiento básico al recibir un reporte de “activo robado” es el siguiente:

- Análisis del flujo de fondos on‑chain – determinar si está relacionado con direcciones de hackers conocidas o con grupos de consolidación.

- Recomendar al usuario que transfiera lo que quede a una nueva dirección para limitar pérdidas adicionales.

- Aconsejar al usuario que contacte a las autoridades locales y explore vías legales para intentar recuperar sus fondos.

- Revisión interna – documentar la técnica de ataque y generar material de prevención para futuros usuarios.

OKX invierte de forma permanente en sistemas de gestión de riesgos y en mecanismos de verificación múltiple; aunque puedan parecer eng

💡 Regístrate en Binance con el código B2345 para el descuento máximo en comisiones. Ver guía completa Binance.